在當(dāng)今的數(shù)字化時(shí)代,網(wǎng)絡(luò)安全已成為網(wǎng)絡(luò)工程中至關(guān)重要的一環(huán)。作為網(wǎng)絡(luò)工程師,理解和掌握防火墻技術(shù)是構(gòu)建安全網(wǎng)絡(luò)基礎(chǔ)設(shè)施的核心技能之一。本教程將系統(tǒng)性地介紹防火墻的基本原理、主要類型及其在實(shí)際網(wǎng)絡(luò)環(huán)境中的配置方法,為網(wǎng)絡(luò)工程師的入門與實(shí)踐提供指導(dǎo)。

一、 防火墻概述與基本原理

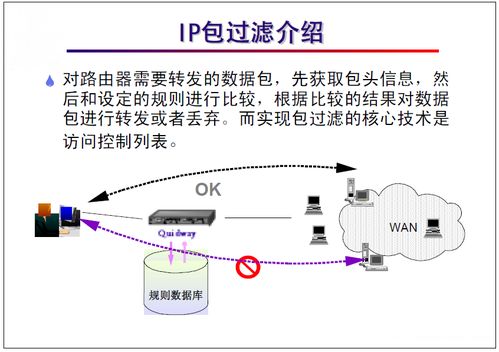

防火墻是一種位于內(nèi)部可信網(wǎng)絡(luò)與外部不可信網(wǎng)絡(luò)(如互聯(lián)網(wǎng))之間的網(wǎng)絡(luò)安全系統(tǒng)。它基于一組預(yù)定義的安全策略,對(duì)流經(jīng)它的網(wǎng)絡(luò)流量進(jìn)行監(jiān)控、過(guò)濾和控制,從而建立起一個(gè)保護(hù)屏障,防止未經(jīng)授權(quán)的訪問(wèn),同時(shí)允許合法的通信通過(guò)。其核心工作原理是依據(jù)數(shù)據(jù)包的源地址、目標(biāo)地址、端口號(hào)、協(xié)議類型等信息,結(jié)合訪問(wèn)控制列表(ACL)等規(guī)則來(lái)決定是允許(permit)還是拒絕(deny)數(shù)據(jù)包的傳輸。

二、 防火墻的主要類型

根據(jù)技術(shù)實(shí)現(xiàn)和檢查層次的不同,防火墻主要分為以下幾種類型:

- 包過(guò)濾防火墻:工作在網(wǎng)絡(luò)層和傳輸層,根據(jù)IP包頭和TCP/UDP包頭信息進(jìn)行簡(jiǎn)單的允許/拒絕決策。配置簡(jiǎn)單、速度快,但無(wú)法理解應(yīng)用層協(xié)議,安全性相對(duì)較低。

- 狀態(tài)檢測(cè)防火墻:在包過(guò)濾的基礎(chǔ)上,增加了“狀態(tài)”的概念。它不僅檢查單個(gè)數(shù)據(jù)包,還跟蹤活躍的連接會(huì)話狀態(tài)(如TCP三次握手),能夠識(shí)別并阻止不符合合法連接狀態(tài)的數(shù)據(jù)包,安全性顯著提高,是現(xiàn)代防火墻的常見(jiàn)工作模式。

- 應(yīng)用代理防火墻:工作在最頂層的應(yīng)用層,作為客戶端和服務(wù)器之間的中介。它完全“理解”特定應(yīng)用協(xié)議(如HTTP、FTP),可以執(zhí)行深度內(nèi)容檢查和安全策略,安全性最高,但處理速度較慢,且對(duì)每種應(yīng)用都需要特定的代理服務(wù)。

- 下一代防火墻(NGFW):集成了傳統(tǒng)防火墻功能,并深度融合了入侵防御系統(tǒng)(IPS)、應(yīng)用識(shí)別與控制、用戶身份管理、高級(jí)威脅防護(hù)(如防病毒、URL過(guò)濾)等更智能的安全功能,提供了更全面的可視化與防護(hù)能力。

三、 防火墻的基本配置實(shí)踐

以一款典型的企業(yè)級(jí)狀態(tài)檢測(cè)防火墻為例,其配置通常遵循以下基本流程與要點(diǎn):

- 初始訪問(wèn)與基礎(chǔ)設(shè)置:通過(guò)Console線纜或帶外管理接口進(jìn)行初始連接,配置管理IP地址、管理員賬戶、遠(yuǎn)程管理協(xié)議(如SSH/HTTPS)等,確保管理通道的安全。

- 接口與安全區(qū)域配置:

- 為物理接口(如GigabitEthernet 0/0)分配IP地址,并劃入不同的安全區(qū)域(Zone),如“Inside”(內(nèi)網(wǎng),高信任度)、“Outside”(外網(wǎng)/互聯(lián)網(wǎng),低信任度)、“DMZ”(非軍事區(qū),中等信任度)。

- 定義區(qū)域間的訪問(wèn)策略,基本原則是:高信任區(qū)域可以主動(dòng)訪問(wèn)低信任區(qū)域,反之則默認(rèn)禁止,需明確授權(quán)。

- 安全策略(訪問(wèn)控制規(guī)則)配置:這是防火墻策略的核心。需要定義精細(xì)的規(guī)則來(lái)控制流量。一條典型規(guī)則包含:

- 規(guī)則名稱:便于識(shí)別的描述。

- 源區(qū)域/源地址:流量從哪里來(lái)(如 Inside, 192.168.1.0/24)。

- 目的區(qū)域/目的地址:流量到哪里去(如 Outside, 或特定的DMZ服務(wù)器IP)。

- 服務(wù)/應(yīng)用:允許的協(xié)議和端口(如 TCP/80 (HTTP), TCP/443 (HTTPS), 或預(yù)定義的應(yīng)用對(duì)象)。

- 動(dòng)作:允許(Permit)或拒絕(Deny)。對(duì)于允許的流量,通常可進(jìn)一步配置高級(jí)選項(xiàng),如啟用NAT、記錄日志(Log)、進(jìn)行病毒掃描等。

- 配置示例(命令行思路):

security-policy rule name "Permit<em>Web</em>Outbound" source-zone inside destination-zone outside source-address 192.168.1.0 24 service http action permit

- 網(wǎng)絡(luò)地址轉(zhuǎn)換(NAT)配置:用于解決內(nèi)網(wǎng)私有地址訪問(wèn)互聯(lián)網(wǎng)時(shí)地址不足的問(wèn)題,并隱藏內(nèi)網(wǎng)結(jié)構(gòu)。

- 源NAT(SNAT/出站NAT):將內(nèi)網(wǎng)IP轉(zhuǎn)換為公網(wǎng)IP訪問(wèn)外網(wǎng)。配置時(shí)需定義地址池(公網(wǎng)IP集合)和NAT策略。

- 目的NAT(DNAT/端口映射):將到達(dá)防火墻公網(wǎng)IP特定端口的訪問(wèn),轉(zhuǎn)發(fā)到內(nèi)網(wǎng)服務(wù)器的私有IP上,用于對(duì)外提供服務(wù)。

- 路由配置:確保防火墻能將數(shù)據(jù)包正確轉(zhuǎn)發(fā)到下一跳。通常需要配置默認(rèn)路由指向互聯(lián)網(wǎng)網(wǎng)關(guān),以及指向內(nèi)網(wǎng)其他網(wǎng)段的靜態(tài)路由。

- 管理與監(jiān)控:配置系統(tǒng)時(shí)間(NTP)、日志服務(wù)器、告警設(shè)置,并定期查看會(huì)話表、安全日志和流量統(tǒng)計(jì),以便進(jìn)行策略優(yōu)化和故障排查。

四、 與最佳實(shí)踐建議

防火墻是網(wǎng)絡(luò)安全的第一道防線,但其有效性高度依賴于合理的策略配置。網(wǎng)絡(luò)工程師在部署和配置防火墻時(shí),應(yīng)遵循以下原則:

- 最小權(quán)限原則:只開(kāi)放業(yè)務(wù)絕對(duì)必需的端口和協(xié)議,默認(rèn)拒絕所有其他流量。

- 分層防御:防火墻不應(yīng)是唯一的安全措施,需與IPS、WAF、終端安全等共同構(gòu)成縱深防御體系。

- 定期審計(jì)與更新:業(yè)務(wù)變化后,及時(shí)審查和更新安全策略。保持防火墻系統(tǒng)軟件和特征庫(kù)處于最新?tīng)顟B(tài)。

- 詳細(xì)的日志記錄:對(duì)關(guān)鍵策略啟用日志功能,便于安全事件分析和追溯。

- 變更管理:任何策略修改都應(yīng)經(jīng)過(guò)申請(qǐng)、測(cè)試、實(shí)施的規(guī)范流程,并做好備份。

掌握防火墻的配置與管理,是網(wǎng)絡(luò)工程師從基礎(chǔ)連通性建設(shè)邁向安全網(wǎng)絡(luò)架構(gòu)設(shè)計(jì)的關(guān)鍵一步。通過(guò)理論學(xué)習(xí)與實(shí)驗(yàn)操作相結(jié)合,不斷積累實(shí)戰(zhàn)經(jīng)驗(yàn),才能構(gòu)建起堅(jiān)固、靈活且高效的網(wǎng)絡(luò)防御體系。